perm_identity

Sebastian Steiner

Erstellung der Netzwerkanalyse, Penetrationstest

email: sebastian.steiner@htl-klu.at

Deutsch Die Sicherheit, Verschlüsselung und Integrität von Daten sind bereits seit der Zeit der Römer ein wichtiges Thema. Darum soll ein Programm realisiert werden, das Geräte in einem Netzwerk erkennt, deren Betriebssystem und Softwareversion anzeigt, mögliche Lücken erkennt und eine Sicherheitsanalyse (einen Penetrationstest) durchführt. Weiters ist die Ausführung der Funktionen automatisierbar. Der Nutzer kann somit entscheiden, ob die Analyse einmalig nach manuellem Aufruf stattfindet oder regelmäßig Daten sammelt und auswertet. Diese Daten sollen zeitnah auf einer Website angezeigt werden. Damit soll ermöglicht werden, Sicherheitsprobleme im Netzwerk zu beheben und die Integrität zu verbessern.

English The security, encryption and integrity of data have been important issues since Roman times. A program is therefore to be implemented that detects devices in a network, displays their operating system and software version, detects possible gaps and carries out a security analysis (a penetration test). Furthermore, the execution of the functions can be automated. The user can thus decide whether the analysis takes place once after a manual call or whether it collects and evaluates data regularly. This data should be displayed on a website in real time. This is to make it possible to fix security problems in the network and to improve the integrity.

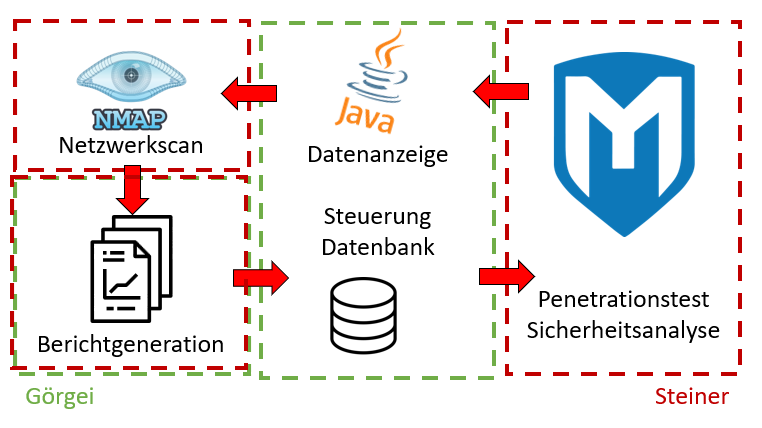

Mithilfe von Nmap und dem Metasploit-Framework werden Daten über ein Netzwerk gesammelt. Anschließend werden diese Daten auf einer Website visualisiert. Über diese erfolgt ebenso die Steuerung der Module.

Unser Projekt besteht grundsätzlich aus den folgenden vier Teilen:

● Netzwerkanalyse

● Penetrationstest

● Visualisierung

● Systemverbesserung

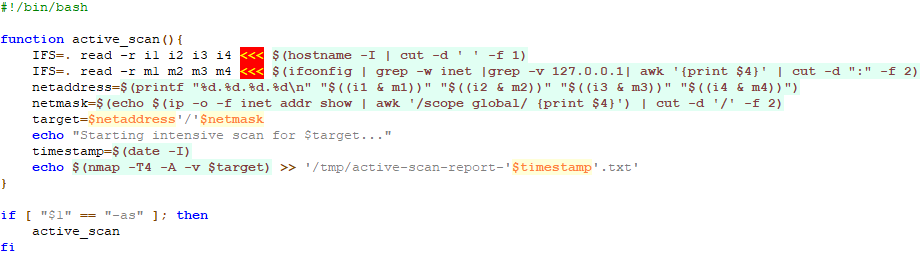

Die Netzwerkanalyse erfolgt mit Nmap. Dabei werden die Geräte in einem Netzwerk erkannt. Ihre Sicherheitslücken können danach mithilfe von Penetrationstests ausfindig gemacht werden. Auf einer mit JSP implementierten Website werden die Daten visualisiert und mithilfe unseres Filterprogramms nur die wichtigsten Daten herausgefilter. Mithilfe dieser Daten werden Aussagen für die Verbesserung der Netwzerksicherheit getroffen.

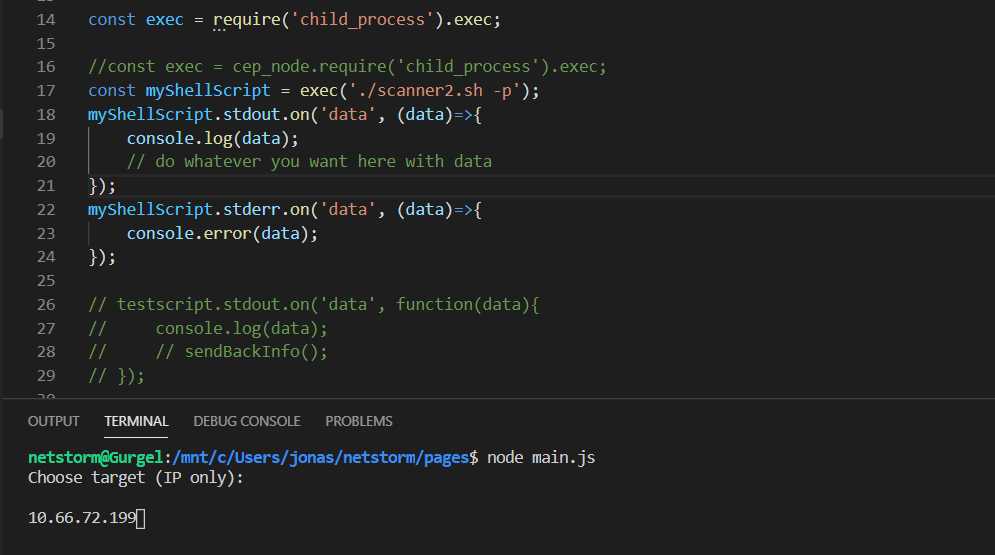

In unserem Projekt Net Storm Security werden verschiedene Tools wie Nmap und Metasploit verwendet. Diese werden über Bash-Skripts gesteuert und zur Netzwerkanalyse eingesetzt. Die Skripts an sich sind auf einem RaspberryPi implementiert, welcher KaliLinux installiert hat. Die Steurung des Ganzen erfolgt über eine lokale Website.

Mithilfe von HTML und JSP wird eine lokale Weboberfläche erstellt. Diese ermöglicht die Steuerung der Netzwerkanalyse und zeigt die verarbeiteten Daten an. Das soll die Benützung der Net Storm Security Module vereinfachen um auch von weniger technisch versierten Benutzern angewendet werden zu können.