Details

Abzubauendes Netzwerk

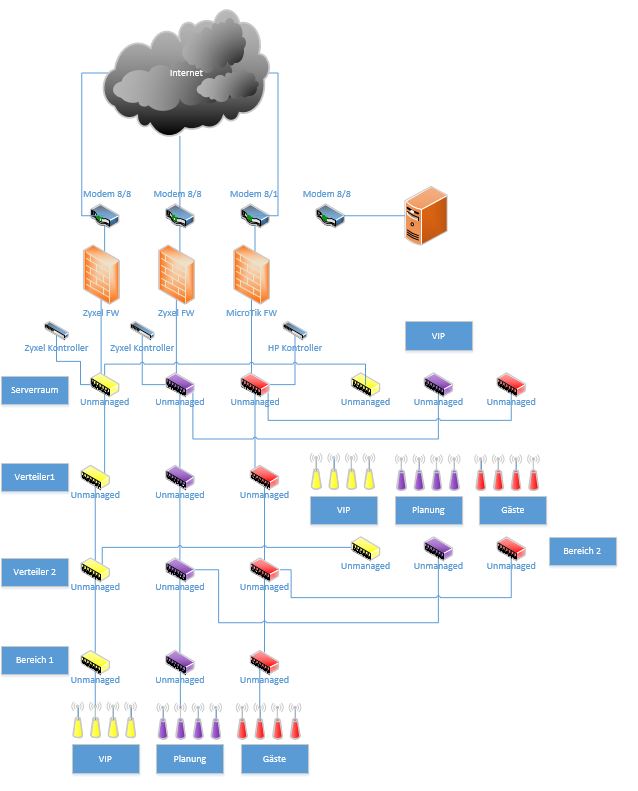

Das abzubauende Netzwerk besteht derzeit aus folgende Komponenten:

- 3 x SDSL Modem (8down / 8up)

- 1 x ADSL Modem (8down / 1up)

- 2 x Zyxel Firewall USG220

- 2 x Zyxel WLAN Kontroller NXC2500

- 1 x Mikrotik 1100 AHx2

- 1 x HP830 8PoE JG641A

- mehrere No Name Switche

Derzeit werden mehrere Modems verwendet um die verschiedenen Netze zu trennen.

Für das Gäste-Netz wird ein ADSL Modem (8/1) verwendet welches über eine Mikrotik Firewall

geroutet wird. Das WLAN wird über den HP830 Kontroller ausgestrahlt, welcher leihweise zur

Verfügung gestellt worden ist, da die Zyxel Komponenten nur eine Belastung für max. 254 Clients

ausgelegt sind.

Gäste und Mitarbeiter Netz werden jeweils über eine Zyxel Firewall getrennt.

Ein SDSL (8/8) Modem wird ungesichert in das Internet geleitet.

Alle diese Modems werden durch eine 100MBit Leitung und einen Firewall Managementsystem ersetzt.

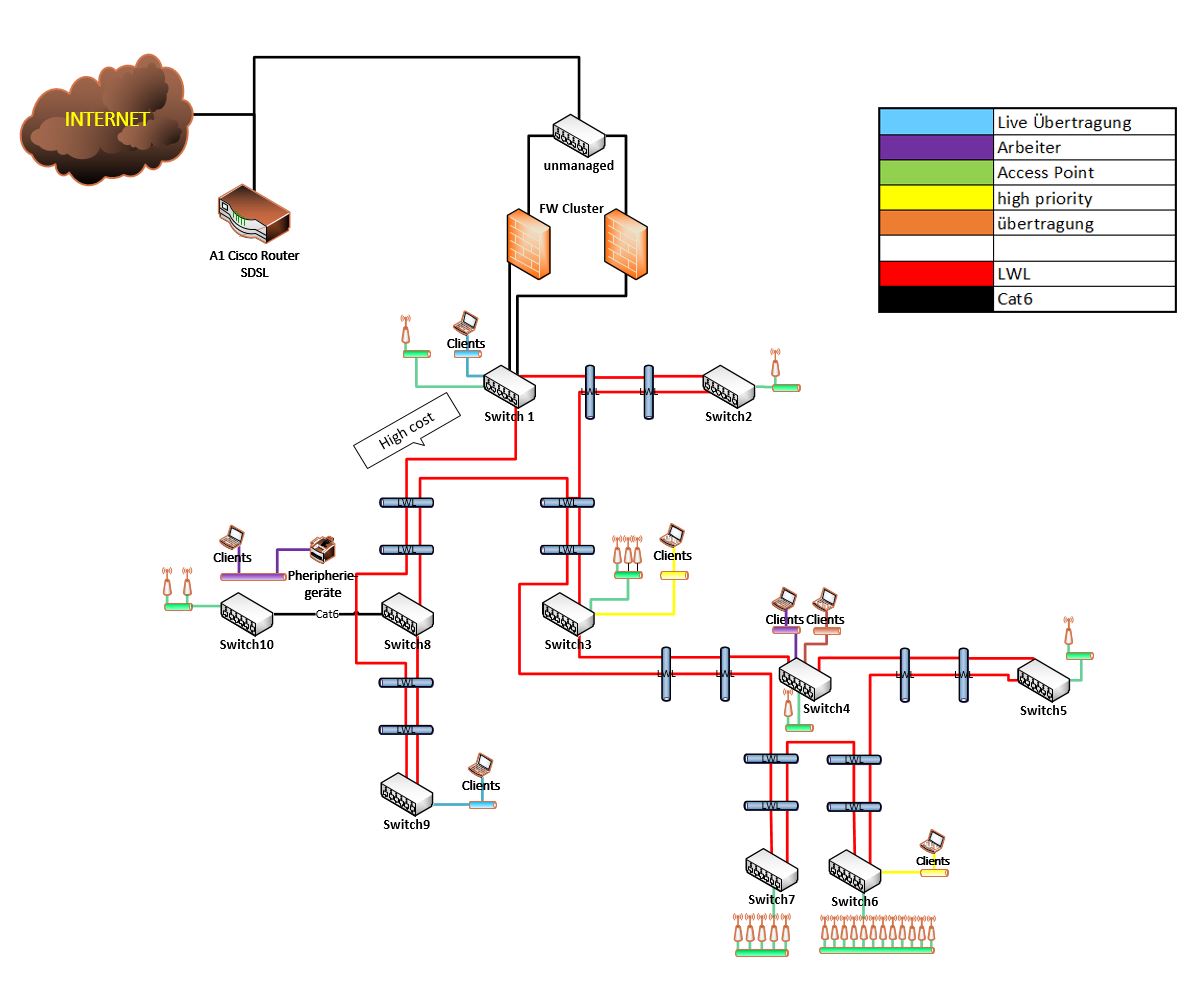

Netzwerkplan der alten Struktur

Click to enlarge

Aufzubauendes Netzwerk

- 2 x Sophos SG330

- 20 Sophos AP 100

- 10 x HP ProCurve 2530-48g poe+

Das neue Firewall Management System wird als ein "Active Passiv Cluster konfiguriert", dies hat

den Vorteil, wenn bei einer Komponente ein Hardwaredefekt vorliegt, dass sofort der andere Node übernimmt.

Auf dem Firewall Management System werden mehrere VLAN´s konfiguriert um dieses über die HP-Switches

auf das ganze Gelände zu verteilen.

Weiters werden die DHCP Adressen über das Firewall System ausgegeben. Hierbei werden die Ranges für

die jeweilige Nutzung angepasst.

Die gesamten Netze werden auf 8 VLAN´s aufgeteilt, wobei 4 dieser Netze über WLAN zur Verfügung stehen müssen.

Teilweise können die Netze, je nach Anforderung, über bestimmte Ports miteinander kommunizieren.

Dies wird mittels "Rules" auf der Firewall eingestellt.

Für das Gäste-Netz wird eine "Client isolation" eingestellt, damit unter den Gästen keine Kommunikation

stattfinden kan.

Auf allen Switches werden die VLAN´s als untagged konfiguriert, d.h. das jedes Netz nur auf

bestimmten Ports am Switch ausgegeben wird. Ein VLAN (IT-Management) ist auf alle Netze "getagged" damit

dieses Netz auf alle andern zugreifen kann. Die Ports am Switch werden mittels Sperre der Ports und MAC-Adressen konfiguriert,

somit ist gewährleistet, damit keine Fremdperson das Netzwerk missbrauchen können.

Mittels "Spannin Tree Protokoll (STP)" kommunizieren die Switches untereinander.